Los virus son programas informáticos que tienen como objetivo alterar el funcionamiento del computador, sin que el usuario se de cuenta. Estos, por lo general, infectan otros archivos del sistema con la intensión de modificarlos para destruir de manera intencionada archivos o datos almacenados en tu computador. Aunque no todos son tan dañinos. Existen unos un poco más inofensivos que se caracterizan únicamente por ser molestos. Existen otros programas informáticos nocivos similares a los virus, pero que no cumplen ambos requisitos de reproducirse y eludir su detección. Estos programas se dividen en tres categorías: Caballos de Troya, bombas lógicas y gusanos. Un caballo de Troya aparenta ser algo interesante e inocuo, por ejemplo un juego, pero cuando se ejecuta puede tener efectos dañinos. Una bomba lógica libera su carga activa cuando se cumple una condición determinada, como cuando se alcanza una fecha u hora determinada o cuando se teclea una combinación de letras. Un gusano se limita a reproducirse, pero puede ocupar memoria de la computadora y hacer que sus procesos vayan más lentos. http://www.monografias.com/trabajos18/virus-antivirus/virus-antivirus.shtml#ixzz4Ne3G9am5

0 Comentarios

Hay muchas formas con las que un computador puede exponerse o infectarse con virus. Veamos algunas de ellas:

Existen otros programas igual de peligrosos, que, si bien NO son propiamente virus, se engloban genéricamente en la denominación de Malware, (sofware que se utiliza para violar la seguridad de los equipos); algunos de los más extendidos son:

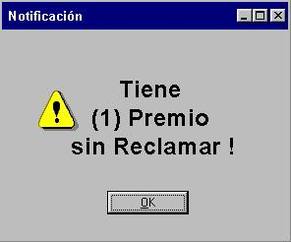

• Dialer: Son programas (marcado telefónico), que pueden generar conexiones telefónicas no solicitadas (generalmente a través de tarifas especiales) y dar lugar a facturas abusivas. Actúan solo en conexiones a través de modem (no en ADSL). • Backdoor: Es un programa que modifica la configuración del equipo informático, dejando abierta una puerta de entrada al ordenador, que un atacante puede utilizar para espiar datos personales, instalar o copiar otros archivos o para hacerse con el control remoto del equipo. • Hoax: Más conocidos como “engaños”. Se trata de avisos de fallos, catástrofes, o intentos de recaudar dinero para causas aparentemente nobles, que se propagan por correo electrónico; también pueden tener afán difamatorio contra entidades o personas concretas. • Exploit: Programas que aprovechas fallos en la seguridad de los sistemas operativos (u otros programas), para enviar programas dañinos, datos corruptos o para espiar información privada. • DoS: Envían miles de consultas (al mismo tiempo) a un servidor para sobrecargarlo y bloquearlo; toma su nombre del mensaje de respuesta “Denial of Service”. • Keylogger: En realidad es un grabador de pulsaciones en las teclas; registra todas las pulsaciones sobre las teclas, con el fin de averiguar claves de cuentas u otra información privada. • Spyware: Programa que se oculta en otro y que se instala al mismo tiempo que éste, enviando datos, costumbres, aficiones o historiales de navegación, al fabricante o a terceras personas, pero sin consentimiento del usuario. • Adware: Son programas que también se ocultan en otros y se instalan conjuntamente; su misión es mostrar publicidad. • Phishing: Aunque no es un virus, se ha incluido aquí por su peligrosidad. Se trata del envío masivo de correos electrónicos simulando que son de entidades bancarias 1. El usuario instala un programa infectado en su computador. La mayoría de las veces se desconoce que el archivo tiene un virus.

2. El archivo malicioso se aloja en la memoria RAM de la computadora, así el programa no haya terminado de instalarse. 3. El virus infecta los archivos que se estén usando en es ese instante. 4.Cuando se vuelve a prender el computador, el virus se carga nuevamente en la memoria RAM y toma control de algunos servicios del sistema operativo, lo que hace más fácil su replicación para contaminar cualquier archivo que se encuentre a su paso. |

|